Nu het aantal slimme, verbonden apparaten toeneemt, nemen ook de zorgen over online privacy en beveiliging toe, vooral nu de golf van ransomware en andere malwareaanvallen het afgelopen jaar de krantenkoppen domineerden. Zelfs terwijl de wereld probeert te herstellen van de WannaCry-ransomware, het Mirai-botnet en andere ernstige malwareaanvallen, hebben beveiligingsonderzoekers van Armis Labs een gedetailleerde technische whitepaper gepubliceerd waarin een ernstige kwetsbaarheid wordt beschreven die mogelijk miljarden Bluetooth-apparaten kan achterlaten. vatbaar voor uitvoering van externe code en MiTM-aanvallen (Man-in-The-Middle). Dus voor het geval u al geïntrigeerd bent door BlueBorne, hier is wat u erover moet weten, zodat u niet onwetend slachtoffer wordt van cybercriminaliteit:

Wat is BlueBorne?

Simpel gezegd, BlueBorne is een aanvalsvector waarmee cybercriminelen Bluetooth-verbindingen kunnen gebruiken neem stilzwijgend de controle over gerichte apparaten zonder enige actie van een deel van het slachtoffer. Wat echt verontrustend is, is dat voor een apparaat dat gecompromitteerd moet worden, het hoeft niet te worden gekoppeld aan het apparaat van de aanvaller, het hoeft zelfs niet in de 'detecteerbare' modus te worden gezet. Er kunnen maar liefst acht afzonderlijke zero-day-kwetsbaarheden (waaronder vier kritieke) worden gebruikt hack de meeste Bluetooth-apparaten die momenteel in gebruik zijn, ongeacht het besturingssysteem. Wat dat in wezen betekent, is dat meer dan 5 miljard Bluetooth-apparaten van over de hele wereld potentieel kwetsbaar zijn door deze enorme beveiligingslek die eerder deze week werd beschreven door het IoT-gerichte beveiligingsonderzoeksbureau Armis Labs. Volgens de technische whitepaper die door het bedrijf is gepubliceerd, is BlueBorne bijzonder gevaarlijk, niet alleen vanwege de enorme omvang, maar ook omdat de mazen in de wet de uitvoering van externe code en Man-in-The-Middle-aanvallen vergemakkelijken..

Welke apparaten / platforms zijn mogelijk kwetsbaar voor BlueBorne?

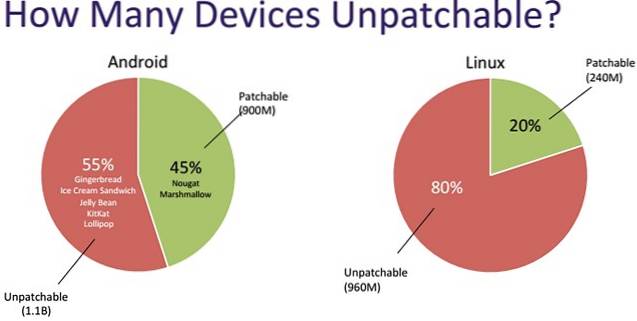

Zoals eerder vermeld, brengt de BlueBorne-aanvalsvector mogelijk miljarden Bluetooth-compatibele smartphones, desktops, entertainmentsystemen en medische apparaten in gevaar die op een van de belangrijkste computerplatforms draaien, waaronder Android, iOS, Windows en Linux. In totaal zijn er tegenwoordig naar schatting 2 miljard Android-apparaten in de wereld, waarvan wordt aangenomen dat ze bijna allemaal Bluetooth-mogelijkheden hebben. Tel daar naar schatting 2 miljard Windows-apparaten, 1 miljard Apple-apparaten en 8 miljard IoT-apparaten bij op, en je zult weten waarom deze nieuwste beveiligingsdreiging zo'n groot punt van zorg is voor cyberbeveiligingsonderzoekers, apparaatfabrikanten en privacyverdedigers over de hele wereld. over. De twee platforms die echter het meest kwetsbaar zijn voor BlueBorne, zijn Android en Linux. Dat komt omdat de manier waarop de Bluetooth-functionaliteit in deze besturingssystemen is geïmplementeerd, ze zeer gevoelig maakt voor misbruik van geheugenbeschadiging die kan worden gebruikt om vrijwel elke kwaadaardige code op afstand uit te voeren, waardoor de aanvaller mogelijk toegang krijgen tot gevoelige systeembronnen op gecompromitteerde apparaten die de infectie vaak niet verwijderen, zelfs niet na meerdere keren opnieuw opstarten.

Hoe kunnen hackers misbruik maken van het beveiligingslek van BlueBorne??

BlueBorne is een zeer besmettelijke aanvalsvector in de lucht dat de potentie heeft om zich via de lucht van apparaat naar apparaat te verspreiden, wat betekent dat een enkel gecompromitteerd apparaat in theorie tientallen apparaten eromheen kan infecteren. Wat gebruikers bijzonder kwetsbaar maakt voor de dreiging, is de hoge privileges waarmee Bluetooth wordt uitgevoerd op alle besturingssystemen, waardoor aanvallers vrijwel volledige controle hebben over gecompromitteerde apparaten. Zodra ze de controle hebben, kunnen cybercriminelen deze apparaten gebruiken om al hun snode doelen te dienen, waaronder cyberspionage en gegevensdiefstal. Ze kunnen ook op afstand ransomware installeren of het apparaat opnemen als onderdeel van een groot botnet om DDoS-aanvallen uit te voeren of andere cybercriminaliteit te plegen. Volgens Armis, “overtreft de BlueBorne-aanvalsvector de mogelijkheden van de meeste aanvalsvectoren door het binnendringen van beveiligde netwerken met luchtgaps die zijn losgekoppeld van een ander netwerk, inclusief internet '.

Hoe weet u of uw apparaat wordt aangetast door BlueBorne?

Volgens Armis, alle grote rekenplatforms worden getroffen door de BlueBorne-beveiligingsdreiging op de een of andere manier, maar sommige versies van deze besturingssystemen zijn inherent kwetsbaarder dan andere.

-

ramen

Alle Windows-desktops, laptops en tablets met Windows Vista en nieuwer versies van het besturingssysteem worden beïnvloed door de zogenaamde "Bluetooth Pineapple" -lek, waardoor een aanvaller een Man-in-The-Middle-aanval kan uitvoeren (CVE-2017-8628).

-

Linux

Elk apparaat dat draait op een besturingssysteem dat is gebaseerd op het Linux-kernel (versie 3.3-rc1 en nieuwer) is kwetsbaar voor het beveiligingslek met betrekking tot het uitvoeren van externe code (CVE-2017-1000251). Bovendien worden alle Linux-apparaten met BlueZ ook getroffen door de kwetsbaarheid voor informatielekken (CVE-2017-1000250). De impact van de BlueBorne-aanvalsvector is in dit geval dus niet alleen beperkte desktops, maar ook een breed scala aan smartwatches, televisies en keukenapparatuur die draaien op het gratis en open source Tizen OS. Volgens Armis zouden apparaten zoals de Samsung Gear S3-smartwatch of de Samsung Family Hub-koelkast zeer kwetsbaar zijn voor BlueBorne..

-

iOS

Alle iPhone-, iPad- en iPod Touch-apparaten werken iOS 9.3.5 of eerder versies van het besturingssysteem worden beïnvloed door het beveiligingslek met betrekking tot het uitvoeren van externe code, evenals alle AppleTV-apparaten met tvOS-versie 7.2.2 of lager. Alle apparaten met iOS 10 zouden veilig moeten zijn voor BlueBorne.

-

Android

Vanwege het enorme bereik en de populariteit van Android is dit het enige platform waarvan wordt aangenomen dat het het zwaarst wordt getroffen. Volgens Armis, alle Android-versies, op geen enkele na, zijn kwetsbaar voor BlueBorne, dankzij vier verschillende kwetsbaarheden in het besturingssysteem. Twee van deze kwetsbaarheden maken uitvoering van externe code mogelijk (CVE-2017-0781 en CVE-2017-0782), één resulteert in een informatielek (CVE-2017-0785), terwijl een andere een hacker in staat stelt een Man-in-The- Middenaanval (CVE-2017-0783). Niet alleen smartphones en tablets die op Android draaien, worden getroffen door de dreiging, maar ook smartwatches en andere wearables die op Android Wear draaien, televisies en settopboxen die op Android TV draaien, evenals entertainmentsystemen in de auto die op Android Auto draaien, waardoor BlueBorne een van de meest uitgebreide en ernstige aanvalsvectoren is die ooit zijn gedocumenteerd.

Als u een Android-apparaat heeft, kunt u ook naar de Google Play Store gaan en het BlueBorne Vulnerability Scanner-app dat is vrijgegeven door Armis om gebruikers te helpen controleren of hun apparaat kwetsbaar is voor de dreiging.

Hoe u uw Bluetooth-apparaat kunt beschermen tegen BlueBorne?

Hoewel BlueBorne een van de meest uitgebreide en bedreigende aanvalsvectoren in de recente geschiedenis is vanwege de enorme omvang, zijn er manieren waarop u uzelf kunt beschermen om geen slachtoffer te worden. Eerst en vooral, zorg ervoor dat Bluetooth is uitgeschakeld in uw apparaat wanneer u het niet gebruikt. Zorg er dan voor dat je apparaat is bijgewerkt met de nieuwste beveiligingspatches, en hoewel dat in sommige gevallen misschien niet helpt, is het zeker een startpunt. Afhankelijk van het besturingssysteem van het apparaat dat u wilt beveiligen, moet u de volgende stappen nemen om ervoor te zorgen dat uw persoonlijke gegevens niet in verkeerde handen terechtkomen.

-

ramen

Microsoft heeft de BlueBorne-beveiligingspatch voor zijn besturingssystemen op 11 juli uitgebracht, dus zolang je automatische updates hebt ingeschakeld of je pc de afgelopen maanden handmatig hebt bijgewerkt en de nieuwste beveiligingspatches hebt geïnstalleerd, zou je beschermd moeten zijn tegen deze bedreigingen.

-

iOS

Als je iOS 10 op je apparaat gebruikt, komt alles goed, maar als je vastzit aan eerdere versies van het besturingssysteem (versie 9.3.5 of ouder), is je apparaat kwetsbaar totdat Apple een beveiligingspatch vrijgeeft om te repareren het probleem.

-

Android

Google heeft de BlueBorne-fixes op 7 augustus 2017 vrijgegeven aan zijn OEM-partners. De patches zijn ook beschikbaar gesteld aan gebruikers over de hele wereld als onderdeel van het Security Update Bulletin van september, dat officieel werd uitgebracht op 4 van deze maand. Dus als u een Android-apparaat gebruikt, gaat u naar Instellingen> Over apparaat> Systeemupdates om te controleren of uw leverancier de beveiligingspatch van september 2017 voor uw apparaat al heeft uitgerold. Als dit het geval is, installeer het dan onmiddellijk om uzelf en uw Android-apparaat te beschermen tegen BlueBorne.

-

Linux

Als je een Linux-distro op je pc gebruikt of een Linux-kernelgebaseerd platform zoals Tizen op je IoT / verbonden apparaten gebruikt, moet je misschien wat langer wachten voordat de oplossing is gefilterd vanwege de coördinatie die vereist is tussen de Linux kernelbeveiligingsteam en de beveiligingsteams van de verschillende onafhankelijke distributies. Als je echter over de vereiste technische knowhow beschikt, kun je de BlueZ en de kernel zelf patchen en opnieuw opbouwen door hier voor BlueZ en hier voor de kernel te gaan..

In de tussentijd kunt u Bluetooth gewoon volledig uitschakelen op uw systeem door deze eenvoudige stappen te volgen:

- Zet de Bluetooth-kernmodules op de zwarte lijst

printf "install% s / bin / true \ n" bnep bluetooth btusb >> /etc/modprobe.d/disable-bluetooth.con- Schakel de Bluetooth-service uit en stop

systemctl uitschakelen bluetooth.service systemctl mask bluetooth.service systemctl stop bluetooth.service- Verwijder de Bluetooth-modules

rmmod bnep rmmod bluetooth rmmod btusbAls u foutmeldingen krijgt die aangeven dat andere modules deze services gebruiken, zorg er dan voor dat u eerst de actieve modules verwijdert voordat u het opnieuw probeert.

ZIE OOK: Wat is Bluetooth Mesh Networking en hoe het werkt?

BlueBorne: de nieuwste beveiligingsbedreiging die miljarden Bluetooth-apparaten in gevaar brengt

De Bluetooth Special Interest Group (SIG) richt zich de laatste tijd steeds meer op beveiliging en het is gemakkelijk te begrijpen waarom. Met de hoge privileges die in alle moderne besturingssystemen aan Bluetooth worden toegekend, kunnen kwetsbaarheden zoals BlueBorne grote schade aanrichten aan miljoenen onschuldige en nietsvermoedende mensen over de hele wereld. Wat beveiligingsexperts echt zorgen baart, is het feit dat BlueBorne toevallig een bedreiging in de lucht is, wat betekent dat standaard beveiligingsmaatregelen, zoals endpoint-bescherming, mobiel gegevensbeheer, firewalls en netwerkbeveiligingsoplossingen er vrijwel hulpeloos voor zijn, aangezien ze dat zijn. voornamelijk ontworpen om aanvallen via IP-verbindingen te blokkeren. Hoewel gebruikers geen controle hebben over hoe en wanneer de beveiligingspatches op hun apparaten worden uitgerold, moet u ervoor zorgen dat u de voorzorgsmaatregelen neemt die in het artikel worden genoemd, uw aangesloten apparaten voorlopig redelijk veilig moeten houden. In elk geval is het uitschakelen van uw Bluetooth-verbinding terwijl u deze niet gebruikt, slechts een standaardbeveiligingspraktijk die de meeste technisch onderlegde mensen sowieso volgen, dus dit is een goed moment voor de rest van de bevolking om dit voorbeeld te volgen. Dus nu u BlueBorne kent, wat is uw mening over het onderwerp? Laat het ons weten in het commentaargedeelte hieronder, want we horen graag van je.

Gadgetshowto

Gadgetshowto

![Gewichtloos, het meest ontspannende nummer aller tijden [video]](https://gadgetshowto.com/storage/img/images_4/weightless-the-most-relaxing-track-of-all-time-[video].jpg)