De WannaCry-ransomware heeft de afgelopen dagen wereldwijd in de schijnwerpers gestaan nadat het meer dan 300.000 computers had getroffen, verspreid over meer dan 150 landen. Het heeft een wijdverbreide paniek veroorzaakt, omdat niemand zeker weet of ze kwetsbaar zijn voor de aanval of niet. Het internet staat vol met informatie over de aanval van WannaCry, maar het meeste is onsamenhangend en onleesbaar. Het is moeilijk om uzelf te beschermen tegen iets dat u niet begrijpt. Met dat in gedachten hebben we een kleine gids gemaakt die je zal helpen om WannaCry te begrijpen en je ertegen te beschermen. Dus, zonder nog meer tijd te verspillen, laat me je er iets over vertellen de 8 dingen die je moet weten over WannaCry Ransomware:

Wat is WannaCry Ransomware?

WannaCry-ransomware (ook bekend als WannaCrypt, Wana Decrypt, WCry en WanaCrypt0r), zoals je uit de naam kunt afleiden, is een soort ransomware. Een ransomware is in feite een digitaal equivalent van een ontvoerder. Het kost u iets waardevols en u wordt gevraagd om losgeld te betalen om het terug te krijgen. Dat iets waardevols zijn uw gegevens en bestanden op uw computer. In het geval van WannaCry is de ransomware versleutelt de bestanden op een pc en vraagt losgeld als de gebruiker wil dat de bestanden worden ontsleuteld.

Een ransomware kan worden geleverd via kwaadaardige links of bestanden in e-mails of slordige websites. WannaCry is de nieuwste toevoeging aan een lange reeks ransomware die sinds de jaren negentig wordt gebruikt om mensen geld af te persen.

WannaCry: hoe verschilt het van andere ransomware?

Hoewel WannaCry een soort ransomware is, is het niet zomaar een gewone ransomware. Er is een reden waarom het in zo'n kort tijdsbestek zo'n groot aantal computers kon beïnvloeden. Normaal gesproken vereist een ransomware dat een gebruiker handmatig op een kwaadaardige link klikt om zichzelf te installeren. Vandaar dat ransomware oorspronkelijk slechts op één persoon tegelijk was gericht.

WannaCry gebruikt echter een exploit in het "Serverberichtblokkering" of SMB om het hele netwerk te infecteren. SMB is een protocol dat door een netwerk wordt gebruikt om gegevens, bestanden, printers enz. Te delen met de gebruikers die erop zijn aangesloten. Zelfs als een enkele computer in het netwerk geïnfecteerd raakt door handmatig op een kwaadaardige link te klikken, zal de WannaCry-gijzelsoftware kruip erdoorheen het netwerk van de host en infecteert elke andere computer die op dat netwerk is aangesloten.

Hoe NSA heeft geholpen bij het creëren van de WannaCry-ransomware

NSA (National Security Agency) staat erom bekend een kluis vol te houden met exploits die hen helpen mensen te bespioneren. Techgiganten hebben met de NSA op gespannen voet gestaan om de exploits vrij te geven, zodat ze kunnen worden verholpen om cyberaanvallen te voorkomen, maar het mocht niet baten. Zodra een dergelijke kluis met exploits werd verkregen en gelekt door een cybercriminele groep die bekend staat als de "Shadow Brokers". De gelekte kluis bevatte een tool met de naam "EternalBlue", die de SMB-exploit in Microsoft Windows om bestanden over te dragen zonder autorisatie van de gebruiker.

Hoewel Microsoft slechts een paar dagen na het lek een patch uitbracht, installeerde een overgrote meerderheid van de gebruikers de patch niet voordat de aanval begon. De makers van WannaCry gebruikten deze exploit in hun ransomware om computers over de hele wereld aan te vallen. Dus door de exploit actief te houden en deze vervolgens aan hackers te verliezen, hielp NSA bij het creëren van WannaCry.

Wie zit er achter de WannaCry-ransomwareaanval?

Twee verschillende technologiebedrijven hebben de gelijkenis beweerd tussen de WannaCry-ransomware en een eerdere ransomware in 2015, ontwikkeld door hackers die de naam dragen van "Lazarus Group". De groep wordt verondersteld te opereren vanuit Noord Korea en naar verluidt worden ze zelfs gesteund door de Noord-Koreaanse regering. De groep staat grotendeels bekend om zijn aanval op de Sony Pictures en Entertainment in het jaar 2014.

Kaspersky Labs en Matthieu Suiche (medeoprichter Comae Technologies) hebben onafhankelijk geschreven over het gelijkenis van code tussen de ransomware van WannaCarry en Lazarus. Hoewel het nog steeds niet is bevestigd, is de kans groot dat Lazarus Group en dus Noord-Korea achter de aanslagen zit.

Systemen die kwetsbaar zijn voor de aanval van WannaCry

Een van de redenen waarom de WannaCry-aanval zo succesvol is geweest, is vanwege de gefragmenteerde aard van het Windows-ecosysteem. Veel netwerken gebruiken nog steeds versies van Windows, vooral Windows XP en Windows Server 2003, die verouderd zijn en niet langer worden ondersteund door Microsoft. Aangezien deze oudere versies niet worden ondersteund, ontvangen ze geen softwarepatches voor de ontdekte exploits en zijn ze gevoeliger voor dergelijke aanvallen.

De aanval van WannaCry had betrekking op een breed spectrum van Windows-systemen inclusief Windows XP, Windows Vista, Windows 7, Windows 8.1, Windows RT 8.1 en Windows 10. Kortom, als je de SMB-exploit-patch niet hebt bijgewerkt en geïnstalleerd op je Windows-pc, ben je kwetsbaar voor de aanval van WannaCry.

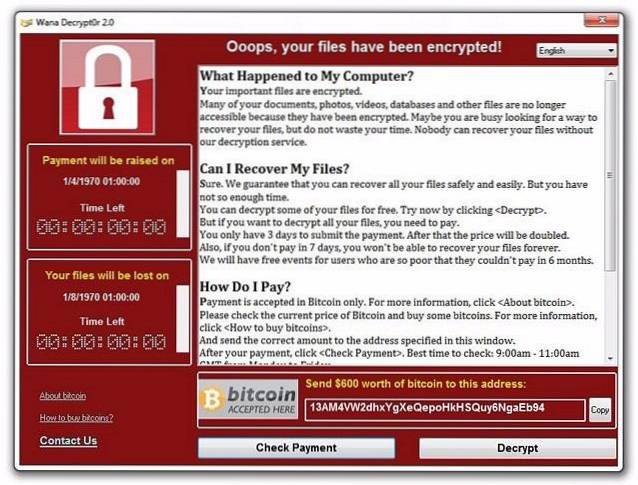

Hoeveel is het losgeld en moet u betalen??

Wanneer WannaCry met succes je systeem heeft aangevallen, zie je een venster dat je vertelt dat je systeem is versleuteld. Een link naar een BitCoin-portemonnee onderaan wordt u gevraagd om $ 300 (US) in de bitcoin-valuta te betalen om toegang te krijgen tot uw gegevens. Als u niet binnen 3 dagen betaalt, wordt het losgeld verdubbeld tot $ 600 met de waarschuwing dat de gegevens na een week voor altijd worden verwijderd.

Ethisch gezien moet men nooit terugvallen op de eisen van afpersers. Maar afgezien van het ethische punt, is er geweest geen nieuws dat iemand toegang krijgt tot zijn gegevens na het betalen van het losgeld. Omdat u volledig afhankelijk bent van de grillen van de aanvaller, kunt u er niet zeker van zijn dat u de gegevens ontvangt nadat u het losgeld hebt betaald. Als u het losgeld betaalt, zal het de hackers alleen maar aanmoedigen om meer van dergelijke aanvallen op u uit te voeren, aangezien ze u nu hebben geïdentificeerd als iemand die bereid is te betalen. Kortom, men zou nooit het losgeld moeten betalen, wat er ook gebeurt.

De hoeveelheid losgeld ontvangen door hackers

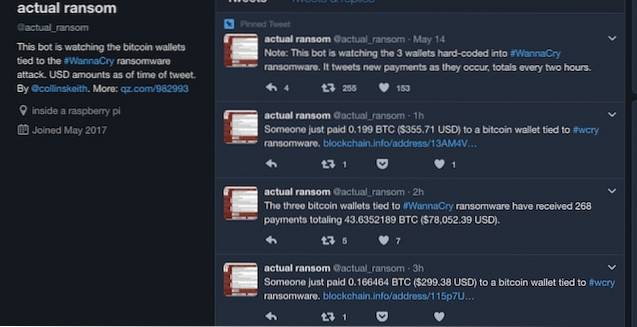

Zelfs nadat ze de nadelen van het betalen van het losgeld kennen, betalen veel mensen het, omdat ze te bang zijn om hun gegevens te verliezen en hopen dat de afpersers trouw blijven aan hun woord. Er is een twitter-bot gemaakt door Keith Collins, data- / grafische ontwikkelaar bij Quartz. De @actualransom Twitter-bot houdt het losgeld bij.

Volgens de beschrijving bekijkt de bot 3 wallets die hard gecodeerd zijn in de WannaCry-ransomware en tweets elke keer dat er geld in een van de wallets wordt gestort. Om de twee uur geeft het ook het totale gestorte bedrag tot nu toe. Op het moment van schrijven voorbij $ 78.000 is betaald als losgeld aan hackers.

Bescherm uw pc tegen WannaCry Ransomware

Niets kan een volledige bescherming tegen ransomware garanderen totdat en tenzij u als gebruiker waakzaam werd. Hier zijn enkele basisregels. Stop met het downloaden van software van niet-geverifieerde sites en houd al uw e-mails goed in de gaten. Open geen links en download geen bestanden in een e-mail van een niet-geverifieerde gebruiker. Controleer altijd de e-mail van de afzender om de bron te bevestigen.

Zorg ervoor dat u niet alleen waakzaam bent, maar ook een back-up maakt van alle belangrijke gegevens op uw computer als u dat nog niet hebt gedaan. Bij de kans dat uw systeem wordt aangevallen, kunt u er zeker van zijn dat uw gegevens veilig zijn. Installeer ook de nieuwste Windows-beveiligingsupdates. Microsoft heeft een patch uitgebracht voor de SMB-exploit, zelfs voor de niet-ondersteunde versie van Windows zoals XP, dus installeer de patch onmiddellijk.

Er zijn enkele andere manieren om uw pc te beschermen tegen ransomware en u kunt ons gedetailleerde artikel hierover lezen.

ZIE OOK: 6 beste anti-ransomware-software om uw bestanden te beschermen

Blijf veilig voor WannaCry Ransomware

WannaCry heeft over de hele wereld een enorme ravage veroorzaakt en daarom zijn Windows-gebruikers van nature bang. In de meeste gevallen is het echter niet het platform, maar de gebruiker die ervoor zorgt dat dergelijke aanvallen succesvol zijn. Als gebruikers schone praktijken volgen, zoals het installeren en gebruiken van de nieuwste versie van het besturingssysteem, het regelmatig installeren van beveiligingspatches en het afzien van het bezoeken van kwaadaardige / slordige websites, wordt het risico om aangevallen te worden door een ransomware zoals WannaCry ernstig geminimaliseerd..

Ik hoop dat het artikel je wat meer informatie heeft gegeven over de WannaCry-ransomware. Als je nog steeds twijfels hebt, stel dan gerust vragen in de commentaarsectie hieronder.

Gadgetshowto

Gadgetshowto